Le attività di threat intelligence non si limitano all’analisi di bit e byte. Le conseguenze di un fallimento ci impongono di pensare diversamente al modo in cui affrontiamo i problemi.

Supponiamo ci sia una seria criticità da risolvere, un problema che sta tormentando da sempre il team della cybersecurity o che ha vanificato i molteplici tentativi di trovare una risposta. Nessuna preoccupazione. Tutto quello che servirebbe è riunire tutti e dire loro di “ragionare fuori dagli schemi”. Semplice, no?

Ma non lo è. In qualità di esperto sono stato invitato a diverse conferenze sull’imminente guerra del cyberspazio con la Russia. In una di queste conferenze, prima di entrare nel vivo del discorso ho chiesto al pubblico quanti di loro avessero sentito parlare del “pensare fuori dagli schemi”. Inevitabilmente, quasi tutte le mani si sono alzate ma, quando ho chiesto se qualcuno fosse a conoscenza dell’origine del concetto, ho ricevuto solo silenzio.

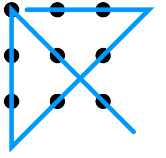

Successivamente ho mostrato una diapositiva con il classico rompicapo dei nove puntini sullo schermo disposti su tre file da tre. Poi ho chiesto quante persone vedevano un quadrato rappresentato dai punti sullo schermo. Anche in questo caso, quasi tutte le mani si sono alzate. Anche se il pubblico non se ne rendeva conto, inquadrai il problema secondo i miei termini, garantendo loro che sarebbe stato quasi impossibile trovare la soluzione alla mia vera domanda che era: ‘Riuscite a collegare tutti i nove punti con quattro linee rette senza togliere la penna dal foglio? In questo modo:

Fonte: Steve Gustafson (Smerdis of Tiön)

Il punto di partenza non è il problema

I nostri avversari della cybersecurity operano in aree fuori dagli schemi. Il nostro nemico non è il problema. L’unico vero limite è il modo in cui i nostri avversari lo affrontano. Per batterli, dobbiamo iniziare a pensare come loro.

Il problema dei nove punti originale è stato sviluppato nel 1930 da Norman Frederick Raymond Maier, uno psicologo che amava sperimentare dell’Università del Michigan. L’esperimento era stato pensato per verificare se i laureandi fossero in grado di risolverlo in pochi minuti. Nonostante l’estrema semplicità, meno del 5% degli studenti riuscì a risolverlo.

Nel 1984, gli psicologi della Gestalt hanno cercato di capire il dilemma del rompicapo. Hanno concluso che “il problema dei nove punti è difficile perché le persone sono talmente dominate dalla percezione di un quadrato che non ‘vedono’ la possibilità di estendere le linee al di fuori del quadrato formato dai punti”.

In che modo gli avversari smascherano le nostre vulnerabilità?

Che importanza ha tutto ciò per l’intelligence delle minacce e la sicurezza informatica? Ecco alcuni esempi di come il pensiero non convenzionale dei nostri avversari abbia messo a nudo i nostri difetti.

Nel maggio 2023, il Dipartimento di Giustizia degli Stati Uniti ha annunciato l’interruzione, ordinata dal tribunale, della rete di malware Snake, controllata dai Servizi di sicurezza federale russi (FSB). Questa rete di malware ha operato per quasi 20 anni, eludendo costantemente il rilevamento e la rimozione e aggiornando i propri kit di strumenti per estendere e ampliare la propria durata di vita. Snake ha operato più a lungo di quanto la stragrande maggioranza dei professionisti della cybersicurezza di oggi sia stata impiegata.

Un altro esempio è stata la compromissione di SolarWinds, che ha sfruttato la fiducia implicita del settore negli aggiornamenti software. L’attacco ha anche messo in luce una falla ancora più grande nel nostro modo di concepire l’invio degli aggiornamenti all’ambiente operativo. La saggezza proverbiale era che i dati di telemetria dovevano essere conservati solo per il tempo necessario a monitorare la distribuzione dell’aggiornamento. I servizi segreti russi (SVR) avevano una soluzione semplice per evitare il rilevamento: aspettare ad attivare l’impianto fino a diversi giorni dopo. La Russia non ci ha superato in codice. Ci ha pensato meglio.

La Cina ha anche impartito una lezione non legata al cyber con l’incidente della mongolfiera spia nel 2023. Gli aerei civili operano solitamente a un’altitudine di 42.000 piedi mentre in genere, le mongolfiere operano al di sopra dei 60.000 piedi. In un primo momento, la Cina affermò che l’oggetto era una mongolfiera errante, ma nessuno ci ha creduto. Come l’introduzione di codice benigno nel server di aggiornamento SolarWinds per valutare se avesse potuto essere rilevato, il primo oggetto a transitare nel nostro spazio aereo era probabilmente un vero e proprio apparecchio meteorologico. L’operazione ha sfruttato un domain awareness gap, un termine militare di fantasia che significa che non lo stavamo monitorando perché non operavamo in quello spazio.

Nascondersi alla luce del sole

La lezione più toccante appresa sul come pensare fuori dagli schemi abbia ramificazioni nel mondo reale, è avvenuta mentre insegnavo il colloquio di analisi comportamentale agli agenti di valutazione dei danni della National Security Agency.

Victor Cherkashin era un ufficiale del KGB che ha il merito di aver gestito i due traditori più dannosi della storia: Aldrich Ames e Robert Hansen. Il KGB aveva bisogno di un motivo plausibile per far incontrare Ames con Cherkashin. La soluzione era nascondersi in piena vista. Ames lo fece sostenendo di essere a capo di un’operazione di controspionaggio, cercando di fatto di reclutare lo stesso uomo che si occupava di Ames per il KGB. Una dichiarazione di Ames riassume perfettamente questo aspetto: “Ma l’elemento determinante è sempre il tradimento della fiducia. È questo il fulcro del mondo degli agenti dell’intelligence: tradire la fiducia che un’altra persona ripone in te”.

Non possiamo accontentarci di un pensiero tradizionale per sconfiggere la miriade di minacce che si schierano contro di noi. Alla fine, la nostra fiducia sarà tradita. Pensare fuori dagli schemi deve essere più di uno slogan: deve diventare il nostro stile di vita.

Per ulteriori informazioni www.sentinelone.it

Immagine di DC Studio su Freepik

Chief Security Advisor di SentinelOne