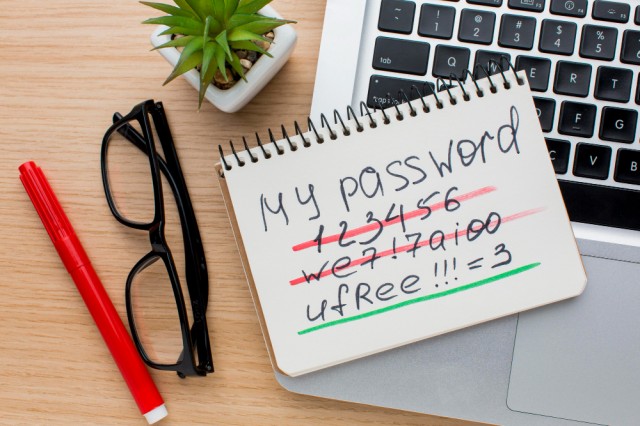

Perché avvalersi di secret e rotazioni dinamiche?

Nell’attuale panorama digitale, le imprese devono affrontare una serie formidabile di minacce informatiche, con attacchi e violazioni dei dati sempre più frequenti. Con la crescente adozione di tecnologie trasformative come AI, automazione, architetture cloud-native, microservizi e containerizzazione, la proliferazione delle identità macchina è aumentata, e oggi spesso supera quelle umane. La ricerca CyberArk 2024 l’ha confermato, con…