Bitdefender, azienda leader mondiale nella sicurezza informatica che protegge oltre 500 milioni di sistemi in tutto il mondo, pubblica oggi il Mid-Year Threat Landscape Report 2020 che prende in esame la crescita e le tendenze di nuovi malware, ransomware e altre minacce informatiche nel primo semestre del 2020.

Principali risultati

- Le segnalazioni relative ai ransomware sono aumentate di sette volte rispetto all’anno precedente

- Quattro email su 10 a tema Covid sono in realtà spam

- I casi sospetti legati ai dispositivi IoT sono aumentati del 46%

- Il 55,73% delle minacce alla rete IoT avviene tramite attacchi di port-scanning

- Le minacce relative ai dispositivi Android hanno sfruttato la pandemia con minacce a tema Coronavirus

- Gli hacker si sono focalizzati più sul social engineering che malware sofisticati

- Le minacce a tema Coronavirus sono diventate la nuova norma

Covid-19: il tema dominante

Una caratteristica peculiare del primo semestre del 2020 in termini di minacce e malware è che tutti i criminali informatici hanno sfruttato lo stesso tema: l’emergenza globale causata dalla pandemia da Coronavirus. Un picco di truffe, phishing e malware che ha coinvolto tutte le piattaforme e i vettori di attacco hanno sfruttato la paura e la disinformazione legate a Covid-19. Questo catalizzatore è stato responsabile di un aumento di cinque volte1 del numero di segnalazioni a tema coronavirus solo nelle prime due settimane di marzo. Inoltre secondo la telemetria di Bitdefender, nei mesi di maggio e giugno, una media del 60% di tutte le email ricevute è risultata fraudolenta. Che si trattasse di una truffa di phishing che sfruttava il coronavirus, di una raccolta fondi o di un’offerta strabiliante a cui non si poteva resistere, gli hacker hanno adoperato ogni stratagemma possibile per ingannare le vittime per spingerle a fornire informazioni sensibili, truffarle oppure per poter installare malware.

I dati di Bitdefender rivelano come i criminali informatici abbiano colto l’opportunità di sfruttare l’argomento Coronavirus concentrandosi meno sulla realizzazione di malware sofisticati e più sulla pianificazione attenta di campagne di malware-serving che si rivolgono a regioni e paesi specifici in modo selettivo. L’evoluzione settimanale dei rapporti sulle minacce a tema Coronavirus tra marzo e la prima metà di aprile mostra infatti che gli hacker hanno indirizzato le loro campagne sulle regioni di volta in volta più colpite dalla pandemia adattando le loro strategie e i relativi messaggi in base alla diffusione del virus.

Panorama delle minacce: Windows

Le minacce volte a colpire dispositivi Windows a cui siamo abituati – ransomware, filess malware, miner di criptovalute, Trojan bancari e exploit – vengono ancora ampiamente utilizzati, con diverse famiglie che emergono come quelle più popolari e costantemente aggiornate. Ad esempio, Emotet, Agent Testla2, TrickBot3 e Dridex sono le minacce più impiegate durante la pandemia, sia perché hanno dimostrato nel tempo di essere efficaci, sia perché i loro sviluppatori hanno costantemente aggiunto nuove funzionalità, che le hanno rese più resistenti al rilevamento da parte delle soluzioni di sicurezza.

Rispetto alla prima metà del 2019, il panorama delle minacce di Windows per il primo semestre del 2020 ha rilevato andamenti interessanti:

- il numero totale di segnalazioni relative a ransomware è aumentato del 715,08%, suggerendo potenzialmente che gli hacker hanno intensificato le loro campagne d’attacco per sfruttare sia la pandemia che il contesto di lavoro a domicilio e la diffusione di ransomware as a service;

- il numero totale di segnalazioni relative ai coin miner è aumentato del 20,32% rispetto alla prima metà del 2019;

- il numero totale di segnalazioni relative agli exploit è stato quattro volte superiore a quello del primo semestre del 2019 segnando un +405,79%;

- se durante i primi tre mesi del 2020 gli hacker si sono concentrati soprattutto sul ransomware e su altre minacce tradizionali, è stato solo in aprile che le campagne legate ai Trojan bancari hanno iniziato a crescere, segnando un aumento di sette volte rispetto al primo semestre del 2019.

L’infografica con i dati relativi all’evoluzione delle minacce in Italia è disponibile qui.

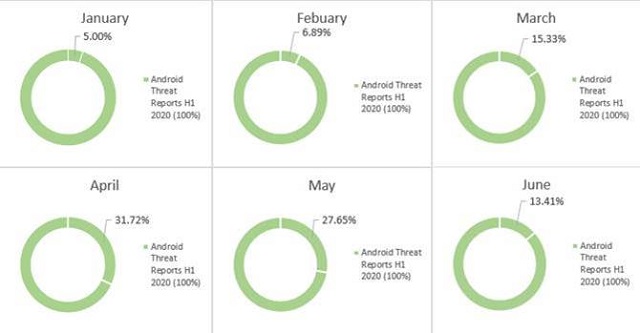

Panorama delle minacce: Android

Anche i malware per Android hanno rapidamente sfruttato in modo opportunistico l’emergenza Covid-19, colpendo in primis le applicazioni più popolari, come Zoom4 diffusissima app per le videoconferenze, utilizzata dai dipendenti in telelavoro. Non solo, Bitdefender ha analizzato i dati della telemetria Android5 di Google Play e di diversi altri marketplace in Europa, alla ricerca di applicazioni legittime e malware a tema coronavirus, osservando un aumento significativo dell’interesse per il download e l’installazione di applicazioni mediche. I criminali informatici hanno quindi approfittato della situazione per distribuire adware aggressivi, applicazioni con Trojan bancari (la minaccia più preoccupante anche per l’Italia al primo posto con il 30%) e malware che inviano SMS. È interessante notare che il numero di minacce segnalate per Android abbia iniziato ad aumentare a partire da marzo, potenzialmente perché quando il mondo è passato al telelavoro, gli utenti hanno iniziato a scaricare più applicazioni da fonti non attendibili. Gli hacker hanno potenzialmente capitalizzato la paura, il panico e la disinformazione causata dalla pandemia per infiltrare malware in applicazioni Android apparentemente legittime.

Evoluzione globale dei report sulle minacce Android – Primo semestre 2020

Panorama delle minacce: dispositivi IoT

La telemetria interna di Bitdefender mostra il numero di segnalazioni che coinvolge i dispositivi IoT in costante crescita da gennaio a giugno, con un aumento totale del 46% in soli sei mesi. Per quanto riguarda i dispositivi comunemente presenti nelle famiglie, il 61,56% di tutti i dispositivi tradizionali connessi a Internet è costituito da smartphone, computer, tablet, laptop, console e router, mentre la percentuale restante rappresenta i dispositivi IoT domestici.

In termini di minacce che colpiscono i dispositivi IoT domestici, le tecnologie Bitdefender di protezione dalle minacce della rete hanno riferito che il 55,73% di tutti gli attacchi identificati sono di tipo “port scanning”. Ciò significa che gli hacker sono costantemente alla ricerca di porte aperte su dispositivi intelligenti connessi a Internet per identificare quelli potenzialmente vulnerabili e collegarsi ad essi in remoto. I tentativi di furto di password tramite protocollo HTTP rappresentano il 22,62% di tutti gli attacchi alla rete domestica, suggerendo che, una volta che gli aggressori identificano un potenziale dispositivo connesso a Internet, tentano di sondare le credenziali in chiaro inviate tramite connessioni o servizi non criptati.

L’evoluzione delle minacce legate allo spam

L’email è il principale vettore di minacce che i criminali informatici utilizzano per sferrare un attacco informatico o perpetrare una truffa per raccogliere informazioni sensibili relative agli utenti. In particolare, gli spammer hanno affinato le loro competenze nel corso dell’ultimo anno, sviluppando email che spesso eludono gli algoritmi di filtraggio dello spam e i sistemi di analisi. L’obbligo di rispettare il distanziamento sociale e il passaggio massiccio al telelavoro hanno giocato un ruolo cruciale nell’incentivare la criminalità informatica e le email dannose. In conseguenza a questo nuovo status, i consumatori hanno trascorso più tempo online per connettersi virtualmente con i colleghi, gli amici e la famiglia, per l’intrattenimento in streaming, per fare acquisti e per leggere le email.

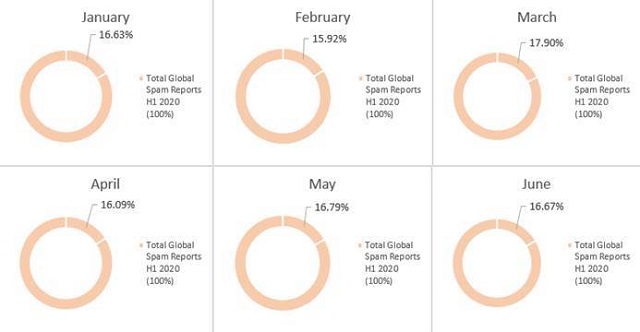

Se si confronta l’evoluzione dello spam ricevuto nella prima metà del 2019 con la prima metà del 2020, è interessante notare che nel marzo 2020 sia stato ricevuto molto più spam di qualsiasi altro mese. Infatti, se durante la prima metà del 2019 la telemetria di Bitdefender ha registrato solo un singolo picco ad aprile (17,61 per cento), nel 2020 invece ha registrato due picchi, a marzo (17,90%) e a maggio (16,79%). Una tendenza riscontrata anche in Italia ma in periodi di diversi, i due picchi si sono infatti verificati a maggio (18,46%) e giugno (18,63%).

Evoluzione globale dello spam ricevuto – Primo semestre 2020

Le tematiche relative allo spam più utilizzate nel primo semestre 2020:

- Covid-19: lo spam legato a Covid-19 è stato il marchio di fabbrica degli ultimi sei mesi e la paura che circonda il virus continua ad alimentare malware e spam. In media, nella prima metà del 2020, quattro email a tema Coronavirus su 10 sono state classificate come spam. Spesso, i truffatori si sono finti funzionari di istituzioni governative, sanitarie e finanziarie, con varie email truffaldine in cui, spacciandosi per l’Organizzazione Mondiale della Sanità, richiedevano informazioni dettagliate o denaro ai singoli individui.

- Viaggi: man mano che i governi hanno gradualmente abolito le restrizioni di viaggio, i singoli individui hanno iniziato a pianificare le loro tanto attese vacanze. Gli hacker ne hanno approfittato dispiegando una campagna partita alla fine di maggio che ha raggiunto il suo apice il 7 giugno, con 4 email di spam su 10 quel giorno, classificate a tema viaggio. Di conseguenza, questi picchi di spam focalizzato sui viaggi e le vacanze dimostrano ancora una volta che gli hacker sono in piena sintonia con le esigenze e gli interessi delle loro vittime.

- Incontri online: infine, i criminali informatici hanno sfruttato a proprio favore le misure di distanziamento sociale e la solitudine dei cittadini in isolamento, con notevoli picchi nelle truffe di incontri online segnalae tra maggio e giugno 2020. Le truffe di dating hanno costituito più di sei su dieci tra tutte le e-mail non richieste in entrata il 10 maggio e l’11 maggio, con un picco anche il 14 e il 15 giugno.

Il Mid-Year Threat Landscape Report 2020 in versione integrale con ulteriori approfondimenti anche sui dati italiani è disponibile qui.

___________________________________